近日网络上爆发ImageMagick图像处理软件存在远程代码执行漏洞(CVE-2016-3714)。

漏洞说明

|

漏洞危害文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/ |

远程代码执行文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/ |

|

危险等级文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/ |

高危文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/ |

|

受影响版本文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/ |

ImageMagick 6.9.0-10之前版本以及7.0.1-1之前版本文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/ |

|

CVE文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/ |

CVE-2016-3714文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/ |

漏洞前提

采用了ImageMagick,且允许用户上传文件的网站,就有可能会受到影响。文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/

漏洞详情

今日国外网站爆出ImageMagick图像处理软件多个漏洞,其中包括远程命令执行、SSRF、任意文件读取等多个安全问题,其中涉及CVE-2016-3714、CVE-2016-3715、CVE-2016-3716、CVE-2016-3717、CVE-2016-3718,其中CVE-2016-3714远程命令执行,该漏洞类型定义为高危,可在服务器上执行任意系统命令,强烈建议用户修复此漏洞。文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/

https://imagetragick.com/文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/

http://www.freebuf.com/vuls/103504.html文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/

临时解决方案

1、对用户上传的图像文件做出内容过滤,判断用户上传的问题是否是真正的图片。 文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/

2、禁止用户上传带有特殊字符的文件:push graphic-context、fill url(、image over等。文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/

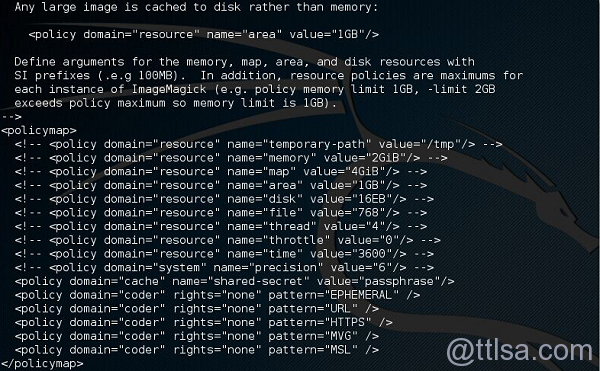

3、通过配置策略文件暂时禁用ImageMagick,可在 “/etc/ImageMagick/policy.xml” 文件中添加如下代码:文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/

<policymap> <policy domain="coder" rights="none" pattern="EPHEMERAL" /> <policy domain="coder" rights="none" pattern="URL" /> <policy domain="coder" rights="none" pattern="HTTPS" /> <policy domain="coder" rights="none" pattern="MVG" /> <policy domain="coder" rights="none" pattern="MSL" /> </policymap>

添加位置如下截图所示:文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/

文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/

文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/

我们建议您在您方便的时间升级ImageMagick至ImageMagick 6.9.0-10或者ImageMagick 7.0.1-1,以便彻底解决此问题。文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/ 文章源自运维生存时间-https://www.ttlsa.com/safe/imagemagick-vulnerabilities-solution/

评论